È comparso un nuovo tipo di ransomware che colpisce i paesi europei. Il 24 ottobre 2017 alcuni media hanno iniziato a segnalare le attività del ransomware “Bad Rabbit” contro obiettivi come l’aeroporto di Odessa in Ucraina, il sistema della metropolitana di Kiev e alcuni organi di stampa russi. I resoconti iniziali indicano che questo malware sembra essere una variante simile al ransomware Petya che crittografa i file di dati chiedendo agli utenti di pagare un riscatto intorno ai 283 dollari. Al momento della stesura di questo documento, non risulta che vengano colpiti singoli utenti.

Chi usa software antivirus tipo o Norton Security, sono protetti e non saranno colpiti da questa nuova minaccia ransomware.

Cos’è il ransomware?

Il ransomware è una forma di malware che blocca i file presenti in un computer mediante la crittografia e presenta in genere agli utenti un ultimatum chiedendo di pagare un importo per sbloccare e recuperare i dati personali, pena la loro perdita definitiva. Il ransomware è in grado di danneggiare ed eliminare automaticamente i file nel caso in cui non venga ricevuto l’importo richiesto, lasciando alla maggior parte degli utenti poco tempo per risolvere il problema con mezzi alternativi.

Cinque regole da rispettare con il ransomware:

- Non pagare il riscatto. Può sembrare l’unica soluzione, ma non c’è alcuna garanzia di riavere i propri file in caso di pagamento. Come minimo, ciò contribuirebbe a finanziare i successivi attacchi dei criminali.

- Esegui regolarmente il backup dei dati. Il backup dei propri file può evitarti un mare di fastidi. Se diventi vittima di un attacco ransomware, sarai in grado di ripristinare tutti i file colpiti da una copia di backup non infetta. Il ripristino dei file da un backup rappresenta il modo più veloce per riottenere l’accesso ai dati importanti.

- Non fare clic sugli allegati nelle e-mail. Esistono molte bande criminali che attuano truffe con ransomware e ciascuna utilizza metodi diversi per raggiungerti e infettarti. Una delle più diffuse è l’utilizzo di spam. Il messaggio di e-mail che inviano può comunicarti che un pacco destinato a te non è stato recapitato per qualche motivo. Oppure ti potrebbe suggerire un simpatico screensaver da installare. Di qualsiasi cosa si tratti, i malintenzionati vogliono indurti a fare clic su un allegato per installare il malware. Non farlo. Non fare clic.

- Utilizza software per la sicurezza. Installa un software per la sicurezza affidabile sui tuoi dispositivi e soprattutto tienilo aggiornato con un abbonamento attivo. L’utilizzo di software obsoleto può lasciare i tuoi dispositivi vulnerabili ad attacchi. Servizi come Norton Security possono aiutare a proteggere i tuoi dispositivi con una protezione continua contro forma nuove ed emergenti di virus, spyware, malware e altre minacce online.

- Tieni aggiornato il software. I malintenzionati sono informati sui punti deboli presenti nel software sul tuo PC ancor prima di te, e cercheranno di sfruttarli per introdursi nel tuo sistema. È quello che viene definito come exploit di una vulnerabilità. L’applicazione di patch del software elimina le vulnerabilità. Se ti viene chiesto se vuoi aggiornare il tuo software – Il consiglio è di farlo subito. Aspettare aiuta semplicemente i malintenzionati.

————–

I ricercatori sulla sicurezza hanno scoperto un’importante vulnerabilità in Wi-Fi Protected Access 2 (WPA2). WPA2 è un tipo di crittografia utilizzato per proteggere la maggior parte delle reti Wi-Fi. Una rete Wi-Fi WPA2 fornisce chiavi di crittografia univoche a ciascun cliente wireless che si connette. Si può pensare alla crittografia come a un codice segreto che può essere decifrato solamente se si dispone della “chiave” e a una tecnologia che aiuta a tenere i dati digitali al sicuro da intrusi e ladri di identità.

La vulnerabilità, denominata “KRACK” (Key Reinstallation AttaCK), è di fatto costituita da più vulnerabilità che se vengono sfruttate con successo possono consentire ai criminali informatici di intercettare e rubare i dati trasmessi su una rete Wi-Fi. Le informazioni personali digitali – come il numero della patente, il codice fiscale, i numeri delle carte di credito e altro – che vengono trasmesse in Internet o archiviate sui dispositivi connessi possono diventare in tal modo vulnerabili. Tutte queste informazioni personali possono essere utilizzate per commettere un furto di identità, come l’accesso a conti corrente bancari o di investimento senza l’autorizzazione del titolare.

Che cosa è possibile fare?

Gli utenti di reti Wi-Fi devono aggiornare immediatamente i propri dispositivi Wi-Fi non appena viene reso disponibile un aggiornamento del software. I dispositivi Wi-Fi sono tutti quelli che consentono di connettersi a Internet – dai portatili, tablet e smartphone ad altri dispositivi smart come quelli indossabili e gli elettrodomestici di nuova generazione.

È necessario cambiare la password Wi-Fi?

No. Questa vulnerabilità non influisce sulla password della rete Wi-Fi del router. Indipendentemente dalla protezione con password della rete Wi-Fi, questa nuova vulnerabilità mette comunque a rischio i dati perché colpisce i dispositivi e la rete Wi-Fi stessa, non il router, che è ciò che protegge la password. I ricercatori che hanno scoperto questa vulnerabilità affermano che l’attacco potrebbe rivelarsi “particolarmente catastrofico” contro la versione 2.4 e successiva di wpa_supplicant, un client Wi-Fi comunemente utilizzato su Linux e Android 6.0 e versioni successive. Se si utilizza un telefono Android, sarà necessario accedere al sito Web del produttore per verificare se è disponibile una nuova patch per questa vulnerabilità.

Gli hacker stanno già sfruttando questa vulnerabilità?

Non ancora. Tuttavia, come per molte altre vulnerabilità scoperte, è solo questione di tempo prima che gli hacker trovino metodi per sfruttare questo punto debole a loro vantaggio.

Che altro è possibile fare per proteggere i dispositivi connessi in attesa di un aggiornamento del software?

Va tenuto presente che il rilascio di una patch della sicurezza da parte dei produttori di un dispositivi può richiedere del tempo. Nel frattempo, vi sono alcune misure aggiuntive che è possibile adottare per aiutare a proteggere i dispositivi.

Inoltre, l’utilizzo esclusivo di siti Web abilitati per HTTPS significa che il tuo traffico Web verrà crittografato anche tramite SSL e sarà più protetto da questa vulnerabilità. La navigazione HTTPS aggiunge un ulteriore livello di sicurezza utilizzando la crittografia tramite il sito Web che stai visitando. Quindi cercare di privilegiare la navigazione su siti sicuri in HTTPS.

sono affetti da questo problema, quasi tutti i router Wi-Fi di quasi tutte le marche sul mercato. i modelli ASUS della serie DSL non ne sono affetti.

Per ulteriori informazioni sulla vulnerabilità KRACK fai clic qui

————–

In diversi paesi è comparso un nuovo tipo di Virus / ransomware. Il 27 giugno 2017, il ransomware Petya ha fatto la sua apparizione e ha iniziato a diffondersi in Europa. Questo ransomware utilizza quello che viene chiamato l’exploit Eternal Blue nei computer Windows.

Chi usa software antivirus Norton Security, sono già protetti contro gli attacchi di Petya che utilizzano l’exploit Eternal Blue.

Cos’è il ransomware?

Il ransomware si presenta generalmente agli utenti sotto forma di un ultimatum: paga un importo per sbloccare e recuperare i tuoi dati personali, altrimenti perdi tutto.

Il ransomware è in grado di danneggiare ed eliminare automaticamente i file, nel caso in cui non venga ricevuto l’importo richiesto, lasciando alla maggior parte degli utenti poco tempo per risolvere il problema.

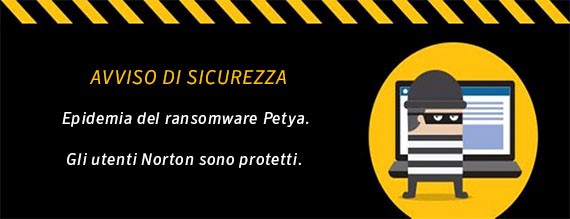

In questo nuovo attacco, sui sistemi infettati viene visualizzata la seguente nota ricattatoria, che chiede il pagamento di 300 dollari in bitcoin per recuperare i file:

Come gestire il ransomware:

- Non pagare il riscatto. Ciò contribuisce solamente a incoraggiare e finanziare i criminali. Anche se il riscatto viene pagato, non vi è alcuna garanzia che sarà possibile riottenere l’accesso ai propri file.

- Assicurati di eseguire regolarmente il backup dei tuoi dati. Se diventi vittima di un attacco ransomware, sarai in grado di ripristinare tutti i file colpiti da una copia di backup non infetta. Il ripristino dei file da un backup rappresenta il modo più veloce per riottenere l’accesso ai dati.

- Non fornire informazioni personali quando rispondi a un’e-mail, oppure a telefonate, messaggi di testo o messaggi istantanei non richiesti. I cosiddetti phisher tenteranno di indurre gli utenti a installare il malware, o a ottenere informazioni utili per gli attacchi spacciandosi per altre persone.

- Utilizza un software per la sicurezza in Internet affidabile e un firewall. Mantenere un firewall efficace e tenere sempre aggiornato il software per la sicurezza sono aspetti cruciali. È importante utilizzare software antivirus di un’azienda con una buona reputazione (come Norton) perché vi sono numerosi software fasulli in circolazione.

- Attiva funzioni di scansione e filtro dei contenuti sui tuoi server di posta. Le e-mail in entrata devono essere esaminate alla ricerca di minacce conosciute e vanno bloccati tutti i tipi di allegati che potrebbero costituire una minaccia.

- Assicurati che tutti i sistemi e il software siano aggiornati con le patch appropriate. Il malware viene diffuso utilizzando gli exploit kit presenti sui siti web compromessi. L’applicazione periodica delle patch al software vulnerabile è indispensabile per evitare infezioni.

- Se devi viaggiare per lavoro, specialmente se prevedi di utilizzare Internet da hotspot wireless pubblici. Assicurati di utilizzare una VPN (Virtual Private Network) affidabile quando accedi a reti Wi-Fi pubbliche come Norton WiFi Privacy.